ICT-Hotlist Thema

AvG:PowerPoint Presentatie over het Register van de Verwerkingsactiviteiten

Gepubliceerd : 2019-03-04.

Laatst gewijzigd : 2024-01-14.

Met deze gratis PowerPoint presentatie kunt U het volgende leren:

- Waarom registreren van de VerwerkingsActiviteiten

- 5 W's

- Business Proces versus ICT-Systemen

- Een versimpeld business model

- Wat te registreren?

- Privacy Operational Life Cycle

- Voorbeelden van Controles

De presentatie is in het Engels, de bijschriften zijn vertaald naar het Nederlands.

- Slide 1: Hier staat de beschrijving van de Powerpoint slide. De beschrijving kan links, popup verklaringen en verwijzingen naar relevante AvG artikelen of overwegingen bevatten.

Klik op de slide om een grotere afbeelding te zien in een nieuw browser tabblad.

Ga door de presentatie door te klikken op de blauwe navigatieknoppen.

Slide 2: Hallo, Slide 2: Hallo,

Ik ben Johan van Soest, Certified Information Privacy Manager (CIPM), en werkte als Functionaris voor de Gegevensbescherming (FG) voor een wereldwijd opererende producent, verkoper en logistiek dienstverlener van huishoudelijke goederen. Het verkopen en verzenden van verpakte goederen aan consumenten in de EU maakt het bedrijf tot een VerwerkingsVerantwoordelijke welke PersoonsGegevens van EER Betrokkenen ontvangt.

Dit staat op de Agenda voor U...- Slide 3: Om de correcte naleving van AvG aan te kunnen tonen, dient de VerwerkingsVerantwoordelijke of en een Verwerker een administratie bij te houden van Verwerkingsactiviteiten die onder zijn verantwoordelijkheid vallen. Om rekening te houden met de specifieke situatie van kleine en middelgrote ondernemingen, bevat de AvG een vrijstelling voor organisaties met minder dan 250 werknemers met betrekking tot het bijhouden van deze administratie. Artikel 30.5 AvG verklaard dat wanneer Uw organisatie PersoonsGegevens verwerkt waarbij:

- het waarschijnlijk is dat de verwerking die U verricht een risico inhoudt voor de rechten en vrijheden van de Betrokkenen,

- de verwerking niet incidenteel is,

- de verwerking bijzondere categorieën van gegevens, als bedoeld in artikel 9, lid 1, of PersoonsGegevens in verband met strafrechtelijke veroordelingen en strafbare feiten als bedoeld in artikel 10 AVG betreft,

het vereist is dat U Uw VerwerkingsActiviteiten registreert zelfs wanneer U minder dan 250 werknemers heeft.

Hint: U kunt de gegevensbeschermingsautoriteiten niet voor de gek houden door de Functionaris voor de Gegevensbescherming in een klein (dochter)bedrijf te plaatsen om de aantal werknemers-eis te omzeilen.

Hint: Wat wordt beschouwd als verwerking van PersoonsGegevens? Een bewerking of een geheel van bewerkingen met betrekking tot PersoonsGegevens of een geheel van PersoonsGegevens, al dan niet uitgevoerd via geautomatiseerde procedés, zoals het verzamelen, vastleggen, ordenen, structureren, opslaan, bijwerken of wijzigen, opvragen, raadplegen, gebruiken, verstrekken door middel van doorzending, verspreiden of op andere wijze ter beschikking stellen, aligneren of combineren, afschermen, wissen of vernietigen van gegevens (Artikel 4.2 AvG)

Hint: Incidentele verwerkingen. De EDPB heeft besloten dat salaris administraties geen incidentele verwerking zijn en vereist daarmee dus bij elk bedrijf een register van VerwerkingsActiviteiten

- Slide 4: Elke VerwerkingsVerantwoordelijke en elke Verwerker is verplicht medewerking te verlenen aan de Toezichthoudende Autoriteit en het verwerkingsregister desgevraagd te verstrekken met het oog op het gebruik daarvan voor het toezicht op de verwerkingsactiviteiten. Het niet kunnen geven van inzicht in een up-to-date register kan een boete opleveren. (Overweging 82)

Het lage boete niveau is van toepassing. Dit zijn administratieve geldboeten tot 10 000 000 EUR of, voor een onderneming, tot 2 % van de totale wereldwijde jaaromzet in het voorgaande boekjaar, indien dit cijfer hoger is. (Artikel 83.4.a AvG)

Houd er rekening mee dat inbreuken op de rechten van Betrokkenen op grond van Artikelen 12-22 AvG of het niet voldoen aan een order van een gegevensbeschermingsautoriteit (Artikel 83.6 AvG) worden bestraft met een hoog niveau administratieve geldboete tot 20 000 000 EUR of, voor een onderneming, tot 4 % van de totale wereldwijde jaaromzet in het voorgaande boekjaar, indien dit cijfer hoger is.

- Slide 5: Een VerwerkingsVerantwoordelijke specificeert in zijn gegevensverwerkersovereenkomst met de Verwerker dat deze audits zal uitvoeren. Een onderdeel van de audit zijn de registraties van verwerkingsactiviteiten. Hoewel een VerwerkingsVerantwoordelijke geen boetes kan opleggen, kan hij een andere AvG-compatibele Verwerker selecteren om de risico's voor de PersoonsGegevens die hij beheerd te verminderen of hij kan een klacht indienen bij de gegevensbeschermingsautoriteit.

- Slide 6: Als VerwerkingsVerantwoordelijke moet U bij een data-lek wellicht de Toezichthoudende Autoriteit en de Betrokkenen binnen 72 uur informeren (artikel 33.1 AvG). Een Verwerker moet de VerwerkingsVerantwoordelijke zonder onnodige vertraging informeren (Artikel 33.2 AvG). De registraties van verwerkingsactiviteiten kunnen U helpen bij het uitvoeren van tijdige en correcte meldingen.

Hint: De AvG is duidelijk voorstander van encryptie(versleuteling). Artikel 34.3a AvG, bijvoorbeeld, bevrijdt VerwerkingsVerantwoordelijken van de plicht Betrokkenen (natuurlijke levende EU burgers) te informeren over een inbreuk in de PersoonsGegevens als de VerwerkingsVerantwoordelijke beveiligingsmaatregelen heeft geïmplementeerd, "met name die welke de PersoonsGegevens onbegrijpelijk maken voor onbevoegden, zoals versleuteling."

Implementeer versleuteling in rust (bijvoorbeeld harddisks/ssd's/usb-stick's) en versleuteling tijdens verzending (bijvoorbeeld deze HTTPS pagina) waar mogelijk, omdat dit dure boetes en claims voor materiële en immateriële schade na een datalek kan besparen.

- Slide 7: RISC (risico) Management wordt later nader toegelicht.

- Slide 8: Voordat Uw klanten hun PersoonsGegevens aan U als VerwerkingsVerantwoordelijke overhandigen, moet Uw Privacyverklaring/Privacy Statement tenminste laten zien wie U bent, welke verwerkingen wordt gedaan met hun PersoonsGegevens en hoe lang de gegevens worden bewaard (artikel 13 AvG). Als U niet op de hoogte bent van de verwerkingen die in een organisatie worden uitgevoerd, is het haast onmogelijk om een correcte Privacyverklaring/Privacy Statement voor te bereiden.

Concluderend: zelfs als Uw bedrijf niet wettelijk verplicht is om registers van VerwerkingsActiviteiten aan te leggen, is het een waardevol hulpmiddel voor incidenten, RISICO-beheer en een informatiebron voor Uw Privacyverklaring/Privacy Statement.

- Slide 9:

Deze slide introduceert de 5 W's die U helpen bij het maken van een inventarisatie van Uw Verwerkingen.

Why ... is Personal Data processed? Waarom ... worden PersoonsGegevens verwerkt? Voorbeeld: Klantenadministratie, wettelijke verplichting en cameratoezicht.

- Slide 10: Whose ... Personal Data is processed? Wiens ... PersoonsGegevens worden verwerkt? De verschillende categorieën personen. Bijvoorbeeld: medewerkers, klanten, leveranciers

- Slide 11:

- What ... Types of Personal Data is processed? Welke ... soorten PersoonsGegevens worden verwerkt?Bijvoorbeeld: naam, adres, e-mail, röntgenopname, IP-adres, geboortedatum en strafrechtelijke veroordelingen. Wees bewust van de bijzondere categorieën van PersoonsGegevens (artikel 9.1 AvG).

- What ... is the source of the Personal Data? Wat ... is de bron van de PersoonsGegevens? Bijvoorbeeld: mailinglijst abonnement, (web) orderinformatie of ingekochte gegevens

- What ... is the legal base of processing? Wat ... is de rechtsgrondslag voor de Verwerking (Artikel 6.1 a..f AvG). Bijvoorbeeld: toestemming of uitvoering van een contract.

- Slide 12: When ... is the Personal Data obtained and how long will it be retained? Wanneer zijn de PersoonsGegevens verkregen en hoe lang wordt deze bewaard? Leg uit wat de redenen zijn voor het bewaren van gegevens, waarom ze niet verwijderd of geanonimiseerd zijn.

- Slide 13: Where ... is the location of processing? Waar ... is de plaats van de Verwerking? Doet het zich voor:

- in de EER,

- landen of regio's of bedrijven die door de Europese Unie adequaat worden geacht

- derde landen.

Is de verwerking in huis, handmatig of geautomatiseerd of uitbesteed?

Wanneer U zich voorbereid voor meerdere Privacy wetgevingen kunt U toevoegen: "Waar komen de Betrokkenen vandaan?

- Slide 14: Bedrijven hebben processen om hun taken af te ronden.

Een voorbeeld van een bedrijfsproces: de verkoopafdeling geeft orders in, beheert klantgegevens, valideert voorraadniveaus en maakt facturen.

- Slide 15: De ICT-Afdeling bied systemen om de bedrijfsprocessen te faciliteren. De ICT-afdeling biedt mogelijk magazijn-, verkoop- en boekhoudsystemen, naast bestands- en e-mailservers.

- Slide 16: Elke verwerking van geordende of gestructureerde PersoonsGegevens, zelfs zonder gebruik te maken van ICT-systemen, moet worden geregistreerd als de registratie van VerwerkingsActiviteiten vereist is.

Let Op: denken over een project dat PersoonsGegevens omvat, wordt beschouwd als een Verwerking en moet worden voorgelegd aan de Functionaris voor de Gegevensbescherming, zodat hij/zij niet wordt geconfronteerd met een voldongen feit. (De VerwerkingsVerantwoordelijke en de verwerker zorgen ervoor dat de functionaris voor gegevensbescherming naar behoren en tijdig wordt betrokken bij alle aangelegenheden die verband houden met de bescherming van PersoonsGegevens. (Artikel 38.1))

- Slide 17: Een voorbeeld van een bedrijfsproces model

- Slide 18: Een bedrijfsproces heeft invoergegevens...

- Slide 19: Uitvoergegevens...

- Slide 20: Kan verschillende ICT-systemen vereisen...

- Slide 21: Of gewoon één handmatige proces

Het volgende voorbeeld zal het bedrijfsproces vereenvoudigen doordat het slechts één ICT-systeem vereist.

- Slide 22: Wat te registreren in het Register van de Verwerkingsactiviteiten?

Met behulp van het model uit de vorige slide kunnen we visualiseren wat er geregistreerd moet worden. Getekend is een bedrijfsproces dat slechts één ICT-systeem bevat. Indien Uw bedrijfsproces meer dan één ICT-systeem en/of handmatige Verwerkingen bevat, maak dan een tekening/registratie voor elk systeem of Verwerking in Uw PIMS (Personal Information Management System).

- Slide 23: Een Verwerking moet duidelijk worden beschreven (Denk aan de 5 W's).

- Wat is de reden voor deze verwerking?

- Waar bevindt het zich?

- Wie is de business owner/Functioneel beheerder van deze Verwerking. Het vinden van de juiste business owner is belangrijk om samen de controls te bepalen. Meer over controls later in de presentatie.

- Aantal datasets met PersoonsGegevens. Indien een inbreuk op de gegevens plaatsvindt (Datalek), moet U de Toezichthoudende Autoriteit informeren over de omvang van de gelekte PersoonsGegevens.

- Wat is het type PersoonsGegevens? Zijn er speciale categorieën van PersoonsGegevens opgeslagen?

- Wie heeft toegang tot de PersoonsGegevens? Bijvoorbeeld: Wanneer PersoonsGegevens echter van de (Europese) Unie aan VerwerkingsVerantwoordelijken, Verwerkers of andere ontvangers in derde landen of internationale organisaties worden doorgegeven, mag dit niet ten koste gaan van het beschermingsniveau waarvan natuurlijke personen in de Unie door deze verordening (AvG) verzekerd zijn, ook in gevallen van verdere doorgiften van PersoonsGegevens van het derde land of de internationale organisatie aan VerwerkingsVerantwoordelijken, Verwerkers in hetzelfde of een ander derde land of in dezelfde of een andere internationale organisatie. (Overweging 101)

- Slide 24: Elke Verwerking krijgt gegevens die het nodig heeft. Bijvoorbeeld: voorraadniveaus, Artikellijsten en prijsinformatie.

- Slide 25: De AvG is alleen geïnteresseerd in de PersoonsGegevens die in de invoergegevens zijn opgenomen. Als de PersoonsGegevens worden ontvangen van een VerwerkingsVerantwoordelijke, kan er een VerwerkersOvereenkomst (VO) (Engels: Data Processing Agreement (DPA)) zijn die aangeeft wat de categorieën van de PersoonsGegevens (Engels: Personal Data(PD)) en categorieën van de Betrokkenen (Engels: Data Subject (DS)) zijn.

De Rechtmatigheid van de Verwerking (Artikel 6.1. a... f) moet worden beschreven, omdat deze niet kan worden veranderd in de loop der tijd. De informatie over de rechtmatige basis van de verwerking moet worden weergegeven in Uw privacy statement en getoond aan Uw consumenten/klanten op bijvoorbeeld Uw website (Artikel 13 AvG).

Omdat AvG niet de enige privacywetgeving is, is het verstandig om de regio's aan te geven waaruit de Betrokkenen afkomstig zijn. Denk aan bijvoorbeeld

aan Brazilië zijn LGPD, Califonië zijn CCPA 2.0 of Canada's Privacy Act.

- Slide 26: Elk proces kan uitvoergegevens zoals efficiency, winst of verlies cijfers genereren.

- Slide 27: Opnieuw is de AvG alleen geïnteresseerd in de PersoonsGegevens in de Uitvoergegevens. Nogmaals van belang zijn: wat zijn de categorieën van de PersoonsGegevens (PD), evenals categorieën van de Betrokkenen (DS). De Rechtmatigheid van de Verwerking moet dezelfde zijn als beschreven in de invoergegevens. Indien de PersoonsGegevens door een Verwerker of sub-Verwerker worden verwerkt, kan een VerwerkersOvereenkomst (VO/DPA) vereist zijn. Er moet speciale aandacht worden besteed wanneer de PersoonsGegevens buiten de EER worden doorgegeven.

- Slide 28: Stelt U zich voor: wanneer een systeem met PersoonsGegevens gecompromitteerd wordt of een ringband met personeelsgegevens wordt gestolen, moet een Data-lek of Data-inbreuk worden gemeld. Aangezien de AvG een kennisgeving binnen 72 uur aan de Toezichthoudende Autoriteit vereist, een kennisgeving zonder onnodige vertraging nadat U zich bewust bent geworden van een schending van PersoonsGegevens aan de VerwerkingsVerantwoordelijke (Uw klant) en zelfs een kennisgeving aan de Betrokkene, is het van het allergrootste belang om weten wie en wat te rapporteren.

U wilt de goede reputatie van Uw bedrijf niet beschadigen door een krantenadvertentie te moeten afdrukken of Uw CEO te laten verschijnen in het nieuws met de mededeling "Er is iets gebeurd en we weten niet wie het betreft."

Sla hier bijvoorbeeld de contactgegevens van Uw VerwerkingsVerantwoordelijken op waarvan U de PersoonsGegevens verwerkt.

- Slide 29: Een Verwerkering die PersoonsGegevens bevat, moet in staat zijn om de "Recht van inzage van de Betrokkene" verzoeken (Data Subject Access Requests (DSAR)) binnen 30 dagen te beantwoorden. Het is dus van het allergrootste belang dat vooraf wordt beschreven hoe en welke PersoonsGegevens kunnen worden gerapporteerd, gedownload, gewijzigd en verwijderd. (Artikel 15.. 21 AvG). Wanneer U de "Recht van inzage van de Betrokkene" verzoeken niet (tijdig) kunt ondersteunen kunt U worden bestraft met een hoog niveau administratieve geldboete tot 20 000 000 EUR of, voor een onderneming, tot 4 % van de totale wereldwijde jaaromzet in het voorgaande boekjaar, indien dit cijfer hoger is.

- Slide 30: Registratie van toegangsrechten tot de Verwerkering of systeem. Ook deze registratie ondersteunt de data-lek melding alsook verbeteringen aan de applicatiebeveiliging. Registreer:

- welke gebruikers of gebruikersgroepen kunnen toegang krijgen tot het systeem of de gegevens in het systeem?

- Wat zijn hun toegangsrechten? Kunnen ze lezen of schrijven/wijzigen van gegevens of beheren ze het systeem?

- Hoe wordt de toegang beveiligd? Speciale categorieën van PersoonsGegevens kunnen een twee-factor authenticatie (TFA) of biometrische tool vereisen om veilige toegang mogelijk te maken.

Een voorbeeld waarom registratie van de toegangsrechten belangrijk is in het geval van een Data-lek: Een werknemer heeft toegang tot het beschreven systeem en met de toegangsrechten kan deze informatie over werknemers en hun loon naar een notebook downloaden (Deze optie van het programma/verwerking ook beschrijven). Wanneer de notebook gestolen wordt (d.w.z. het data-lek), kan de notebook PersoonsGegevens bevatten over de werknemers vanuit het systeem en moet dit worden gerapporteerd aan de Toezichthoudende Autoriteit. Voor meer informatie over toegangsrechtenbeheer zie ook ISO27001 Annex A9.

Hoewel Artikel 30.1.g het heeft over "Dat register bevat alle volgende gegevens:" (..) "indien mogelijk, een algemene beschrijving van de technische en organisatorische beveiligingsmaatregelen als bedoeld in artikel 32, lid 1." is dit een goede plek om de beveiligingsgegevens te verzamelen, beoordelen en verbeteren.

- Slide 31: Artikel 32 AvG vereist dat PersoonsGegevens worden beschermd met de huidige stand der techniek. Dit vereist dat Verwerkeringen worden uitgevoerd met behulp van up-to-date en ondersteunde software. Op deze manier worden systemen gehard tegen hackers die softwarefouten gebruiken om toegang tot de gegevens te krijgen. De systemen en hun componenten moeten worden (bewaakt en) beheerd, zodat ze tijdig worden bijgewerkt.

- Slide 32: Waar en wanneer PersoonsGegevens worden verzameld, moet er ook worden beschreven hoe lang ze zullen worden bewaard. Denk opnieuw aan de privacyverklaring. Er kunnen ook wettelijke vereisten zijn voor het opslaan van bijvoorbeeld financiële informatie. De richtlijn moet zijn: als de Verwerking de PersoonsGegevens niet meer nodig heeft, moeten ze worden verwijderd. Als dat niet mogelijk is, moet er een legitieme basis zijn om de PersoonsGegevens op te slaan. Anders moet anonymisering of pseudonymisering van de PersoonsGegevens worden geïmplementeerd.

- Slide 33: AvG vereist indirect controle van PersoonsGegevensmutaties omdat het vereist dat de volledige levenscyclus van een PersoonsGegeven vertrouwelijk, integer en beschikbaar is (artikel 32.1. b AvG). Audit logs bewijzen:

- Wie PersoonsGegevenrecords of-bestanden hebben gemaakt, gewijzigd of verwijderd.

- Wie (computerkraker) of welke (virus of Ransomware) heeft geprobeerd toegang te verkrijgen tot PersoonsGegevens en daar (niet) in slaagde.

- Of de gegevens zijn hersteld van een back-up.

- Of een hardware gebaseerde data corruptie is gedetecteerd.

- Dat de systemen die hun eigen veiligheid in stand houden niet afgesloten waren en dus beschikbaar bleven. Dit is belangrijk omdat de software de gegevens kan beschermen, maar wanneer de software en de server is gestopt, kunnen de gegevens worden benaderd op een hardware-niveau waarbij de softwarematige bescherming kan worden omzeild.

Hint: Dit kan worden opgelost met behulp van encryptie van de gegevens!

- Slide 34: Audit logs kunnen ook PersoonsGegevens bevatten. Het is belangrijk om de gebruikers-of gebruikersgroepen te beschrijven die de Audit logs kunnen openen, wijzigen of verwijderen. Het systeem moet de personen registreren die toegang hebben tot en de Audit logs hebben verwijderd.

- Slide 35: Waarom eist AvG zo veel administratief werk aan het Register van de Verwerkingsactiviteiten? Inderdaad AvG vereist in hun administratie van het Register van de Verwerkingsactiviteiten veel informatie. Veel daarvan is gebaseerd op de goede praktijken van de ISO27001 en ISO27002 standaard en AvG voegt slechts de informatie van het behandelen van PersoonsGegevens toe. Het diagram toont de vereiste documentatie van ISO27001 in blauw en AvG in groen. Dus veel van de documentatie, en waarschijnlijk meer, kan gemakkelijk worden verkregen bij de Security Officer. Als Functionaris voor de Gegevensbescherming hoeft U alleen de AvG-vereisten toe te voegen als extra laag. Dit is ook weerspiegeld in de ISO27701 norm geïntroduceerd in Augustus 2019.

- Slide 36: OK, U heeft gesproken met de Security Officer, kreeg zijn documentatie en nu hebben we een document met al onze PersoonsGegevensverwerkingen in ons bedrijf met die mooie diagrammen... en het verzamelt maar stof. Eens in de zoveel tijd vraagt een collega U over zijn/haar idee van een andere verwerking van PersoonsGegevens en U voegt dat toe aan het document. Een paar slides geleden werd gesproken over de levenscyclus van PersoonsGegevens. Het is geweldig om dat document te laten liggen tot de Toezichthoudende Autoriteit of VerwerkingsVerantwoordelijke zich meld voor de audit, maar dit document is een goed instrument om het beveiligen van de PersoonsGegevens van de Betrokkenen te verbeteren.

- Slide 37: Om de risico's bij de verwerking van de door Betrokkenen aan U toevertrouwde gegevens te verminderen, moet U controls (besturingselementen) implementeren die U toelaten om elke Management cyclus de verwerking te verbeteren.

Bijvoorbeeld: in Uw VerwerkersOvereenkomsten beschrijft U verschillende beveiligingsmaatregelen die door de Verwerker moeten worden geïmplementeerd. Ga controleren, U heeft controlerechten, of deze correct worden uitgevoerd of kunnen worden verbeterd. Meer voorbeelden van controls op de volgende slides.

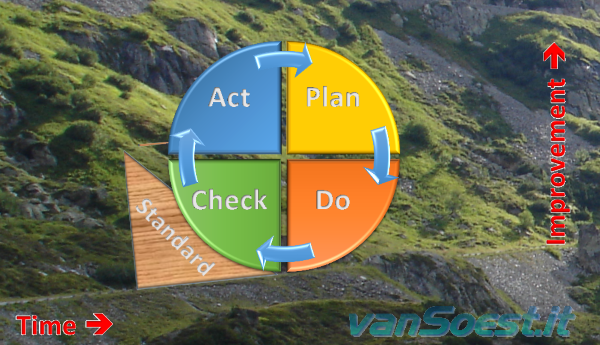

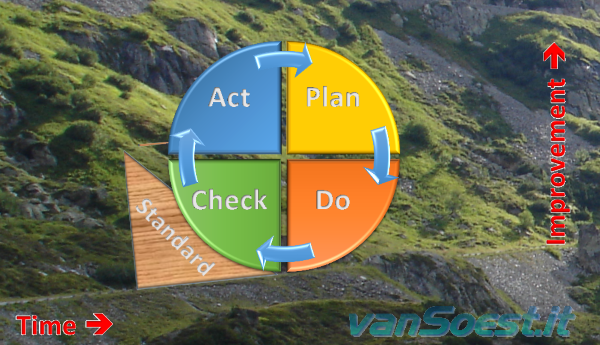

- Slide 38:

Implementeer een privacy operationele levenscyclus voor Uw privacy-programma. U kunt gebruik maken van de bekende Deming cyclus voor Continue Verbetering (Plan, Doen, Controleren en Handelen) met Borging of kiezen voor de volledige privacy operationele levenscyclus, gebruikmakend van de details van het privacy programma management voor de uitvoering van de operationele privacymanagementaspecten door middel van de vier-fasen privacy operationele levenscyclus aanpak: (beoordelen, beschermen, ondersteunen, reageren). De privacy-operationele levenscyclus is gericht op het verfijnen en verbeteren van privacy processen, in plaats van een eenmalige inspanning.

Implementeer een privacy operationele levenscyclus voor Uw privacy-programma. U kunt gebruik maken van de bekende Deming cyclus voor Continue Verbetering (Plan, Doen, Controleren en Handelen) met Borging of kiezen voor de volledige privacy operationele levenscyclus, gebruikmakend van de details van het privacy programma management voor de uitvoering van de operationele privacymanagementaspecten door middel van de vier-fasen privacy operationele levenscyclus aanpak: (beoordelen, beschermen, ondersteunen, reageren). De privacy-operationele levenscyclus is gericht op het verfijnen en verbeteren van privacy processen, in plaats van een eenmalige inspanning.

Hoe elke cyclus te verbeteren? Een control kan bijvoorbeeld zijn dat een systeem versleuteling (encryptie) gebruikt om (persoonlijke) gegevens op te slaan. Een versleutelingsmethode, DES bijvoorbeeld, wordt niet meer beschouwd als behorend tot de huidige stand van de techniek en moet worden vervangen door een betere versleutelingstandaard. Uw Register van de Verwerkingsactiviteiten op basis van de ISO27001 standaard toont de systemen die DES gebruiken en die moeten worden opgewaardeerd.

- Slide 39: Door het implementeren van de Privacy Operationele Levenscyclus blijft U de privacy van de EER-burgers verbeteren.

- Slide 40: De volgende slides tonen voorbeelden van controls die kunnen worden geïmplementeerd op een proces. Dit zijn slechts voorbeelden die noch volledig noch uitputtend zijn.

Door het minimaliseren van de PersoonsGegevens die U verwerkt, beperkt U het risico voor de Betrokkenen in geval van een inbreuk (data lek) op de gegevens. Controleer of de verzamelde PersoonsGegevens net genoeg zijn om de Verwerking te voltooien. Als de Verwerking verandert, controleer dan of U niet te veel PersoonsGegevens vraagt.

- Slide 41: Deze control is een beetje moeilijker omdat het kennis vereist van andere wetgeving, zoals fiscale rapportages. Verwijder PersoonsGegevens zo snel als wettelijk mogelijk, omdat PersoonsGegevens die niet aanwezig zijn in een systeem niet kunnen lekken. Mocht U gegevens nodig hebben voor rapportage, zoals KPI'S of Business Intelligence (BI), anonimiseer dan de PersoonsGegevens of importeer deze niet. Als PersoonsGegevens nog niet kunnen worden verwijderd of anoniem worden gemaakt, overweeg dan pseudonymisering van de PersoonsGegevens in operationele systemen.

- Slide 42: Controleer waar U PersoonsGegevens naar doorgeeft (transfereert). Bijvoorbeeld: sinds de laatste controle heeft de partnerorganisatie (sub-processor) zijn datacenter verplaatst, is gestart met Cloud Services of is gefuseerd met of overgenomen door een ander bedrijf. Is de partner nog actief in de EER of wordt zij door de EU adequaat geacht? Misschien moeten Binding Corporate Rules (BCR) of modelcontractbepalingen (SCC) worden geïmplementeerd (derde land).

- Slide 43: Controleer de categorieën van PersoonsGegevens. Bijvoorbeeld: gebruikt het systeem nog steeds of is het gestart met het gebruik van medische informatie? Bent U begonnen met de verwerking van PersoonsGegevens van minderjarigen en bent U nu verplicht om te verifiëren of de gegeven toestemming gegeven is door de persoon die de ouderlijke verantwoordelijkheid voor het kind draagt? (Artikel 8 AvG)

- Slide 44: Hoewel niet toegestaan, kan de legitieme basis van de Verwerking van PersoonsGegevens zijn gewijzigd. Vervolgens moet U controleren of U de Betrokkenen moet informeren en of U de PersoonsGegevens van de Betrokkenen nog steeds mag gebruiken.

- Slide 45: Gebruiken de systemen nog steeds volledig ondersteunde en gepatchte software versies? De veiligheidsfunctionaris (SO) kan U deze informatie verstrekken.

- Slide 46: Een belangrijke control. Mensen vragen om extra rechten om hun werk te kunnen doen, maar als hun werk veranderd binnen het bedrijf zullen ze de ICT-afdeling niet inlichten dat ze deze rechten niet meer nodig hebben. Hoeveel Security accounts zijn in een bedrijf nog steeds aanwezig, zelfs wanneer werknemers het bedrijf hebben verlaten? Controleer ook of werknemers per ongeluk toegang hebben gekregen tot systemen.

- Slide 47: Controleer of Uw gegevens-VerwerkersOvereenkomsten nog steeds actueel zijn. De AvG vereist een gegevens-VerwerkersOvereenkomst aan te gaan met Uw sub-Verwerker die even streng of strenger is dan de VerwerkerOvereenkomst die U hebt ontvangen van Uw VerwerkingsVerantwoordelijke(klant). Als dit niet het geval is, kan Uw bedrijf uiteindelijk de boete moeten betalen, die de VerwerkingsVerantwoordelijke ontvangt wanneer er sprake is van een gegevensinbreuk (lek) bij Uw sub-Verwerker!

- Slide 48: Disclaimer. Gelieve aandachtig te lezen.

- Slide 49:

Bedankt voor het kijken. Bedankt voor het kijken.

Gelieve te stemmen en deel Uw mening over deze presentatie op Twitter.

Bronnen:

...

Scripts en programmeervoorbeelden disclaimer

Tenzij anders vermeld, zijn de scriptcode en programmeervoorbeelden auteursrechtelijk beschermde (copyright) freeware.

U mag deze wijzigen, zolang een verwijzing naar de oorspronkelijke code en een hyperlink naar de bronpagina is opgenomen in de gewijzigde code en documentatie.

Het is echter niet toegestaan om (kopieën van) de scripts en programmeervoorbeelden te publiceren op uw eigen site, blog, vlog, of te distribueren op papier of een andere drager, zonder voorafgaande schriftelijke toestemming.

Bij veel van de technieken gebruikt in deze scripts, met inbegrip van maar niet beperkt tot register-wijzigen of wijzigingen aan systeembestanden of instellingen, bestaat een risico dat een werkend besturingssysteem onbruikbaar wordt en gegevens verloren kunnen raken.

Zorg ervoor dat U gecontroleerd heeft dat U beschikt over volledige back-ups en de bijbehorende herstelsoftware voordat U deze scripts of programmavoorbeelden gebruikt.

Het gebruik van deze scripts en programmeervoorbeelden is volledig Uw eigen risico. Alle aansprakelijkheidsclaims tegen de auteur met betrekking tot materiële of niet-materiële verliezen als gevolg van het gebruik, misbruik of niet-gebruik van de verstrekte informatie of het gebruik van onjuiste of onvolledige informatie, zijn uitgesloten. Alle inhoud is onderhevig aan verandering en geleverd zonder verplichting.

|

Slide 2: Hallo,

Slide 2: Hallo, Implementeer een privacy operationele levenscyclus voor Uw privacy-programma. U kunt gebruik maken van de bekende Deming cyclus voor Continue Verbetering (Plan, Doen, Controleren en Handelen) met Borging of kiezen voor de volledige privacy operationele levenscyclus, gebruikmakend van de details van het privacy programma management voor de uitvoering van de operationele privacymanagementaspecten door middel van de vier-fasen privacy operationele levenscyclus aanpak: (beoordelen, beschermen, ondersteunen, reageren). De privacy-operationele levenscyclus is gericht op het verfijnen en verbeteren van privacy processen, in plaats van een eenmalige inspanning.

Implementeer een privacy operationele levenscyclus voor Uw privacy-programma. U kunt gebruik maken van de bekende Deming cyclus voor Continue Verbetering (Plan, Doen, Controleren en Handelen) met Borging of kiezen voor de volledige privacy operationele levenscyclus, gebruikmakend van de details van het privacy programma management voor de uitvoering van de operationele privacymanagementaspecten door middel van de vier-fasen privacy operationele levenscyclus aanpak: (beoordelen, beschermen, ondersteunen, reageren). De privacy-operationele levenscyclus is gericht op het verfijnen en verbeteren van privacy processen, in plaats van een eenmalige inspanning.  Bedankt voor het kijken.

Bedankt voor het kijken.

Terug naar de ICT-Hotlist...

Terug naar de ICT-Hotlist...